インターネットを利用していると、ブラウザのアドレスバーに「https://」という文字列を目にする機会が増えてきました。オンラインショッピングや銀行取引はもちろん、ちょっとした情報収集のためにWebサイトを閲覧するだけでも、このHTTPSという仕組みが私たちの通信を守ってくれています。しかし、HTTPSとは具体的に何を意味し、どのような仕組みで安全性を確保しているのでしょうか。私たちSEO Note! Teamでは、Web担当者や初心者の方からHTTPS化に関する質問を数多くいただいてきました。そこでこの記事では、HTTPSの基本的な意味から技術的な仕組み、実際の導入方法、そしてSEOへの影響まで、知っておくべき情報を網羅的に解説していきます。これからWebサイトを運営する方も、すでに運営中でHTTPS化を検討している方も、ぜひ参考にしてください。

HTTPSとは何かを基礎から理解する

HTTPSは、インターネット上でデータを安全にやり取りするための通信プロトコルです。私たちが普段何気なく使っているWebブラウザとWebサーバーの間で行われる通信を、第三者から保護するための重要な技術といえます。HTTPSを正しく理解することで、なぜ現代のWebサイトにとってHTTPS化が不可欠なのかが見えてきます。

2024年現在、世界中のWebサイトの約87.6%が有効なSSL証明書を使用しており、6年前の18.5%から大幅に増加しています。

出典: W3Techs(2024年)

HTTPSの意味と正式名称について

HTTPSは「Hypertext Transfer Protocol Secure」の略称です。日本語に訳すと「安全なハイパーテキスト転送プロトコル」となります。もともとWebの世界では、HTTPという通信規約を使ってブラウザとサーバーの間でデータをやり取りしていました。HTTPSは、このHTTPにセキュリティ機能を追加したものです。具体的には、SSL(Secure Sockets Layer)またはTLS(Transport Layer Security)という暗号化技術を組み合わせることで、通信内容を暗号化し、盗聴や改ざんから保護しています。URLの先頭が「http://」ではなく「https://」となっているWebサイトは、この安全な通信方式を採用していることを示しています。ブラウザによっては、HTTPSで保護されたサイトにアクセスすると、アドレスバーに鍵マークが表示されることがあります。これは、そのサイトとの通信が暗号化されており、安全であることを視覚的に伝えるためのものです。

HTTPSの正しい読み方

HTTPSの読み方については、「エイチティーティーピーエス」とアルファベットをそのまま読むのが一般的です。業界によっては「エッチティーティーピーエス」と発音することもありますが、どちらも間違いではありません。また、技術者の間では単に「セキュア」や「SSL」という言い方をすることもあります。たとえば「このサイトはSSL化されている」という表現は、HTTPS通信が導入されていることを意味しています。会議やミーティングの場では「エイチティーティーピーエス」と正式に読むこともあれば、文脈によっては「セキュア通信」「暗号化通信」といった日本語表現で代用されることもあります。HTTPSの一般的な呼び方をまとめると以下のようになります。

- エイチティーティーピーエス(正式な読み方)

- エッチティーティーピーエス(口語的な読み方)

- セキュア / セキュア通信

- SSL / SSL化(技術者間での通称)

- 暗号化通信

重要なのは読み方よりも、HTTPSが何を実現するための技術なのかを理解することです。

HTTPとHTTPSの違いを正しく理解する

HTTPとHTTPSは一文字違いですが、その違いは非常に大きなものです。両者の違いを正確に把握することで、なぜHTTPS化が推奨されているのかを深く理解できるようになります。ここでは、セキュリティ面を中心に両者の違いを詳しく見ていきましょう。

| 比較項目 | HTTP | HTTPS |

|---|---|---|

| 正式名称 | Hypertext Transfer Protocol | Hypertext Transfer Protocol Secure |

| 通信の暗号化 | なし(平文) | あり(SSL/TLS) |

| 標準ポート番号 | 80 | 443 |

| URL表示 | http:// | https:// |

| ブラウザ表示 | 「保護されていない通信」警告 | 鍵マーク表示 |

| データ傍受リスク | 高い | 極めて低い |

| SEO評価 | 不利 | 有利(ランキングシグナル) |

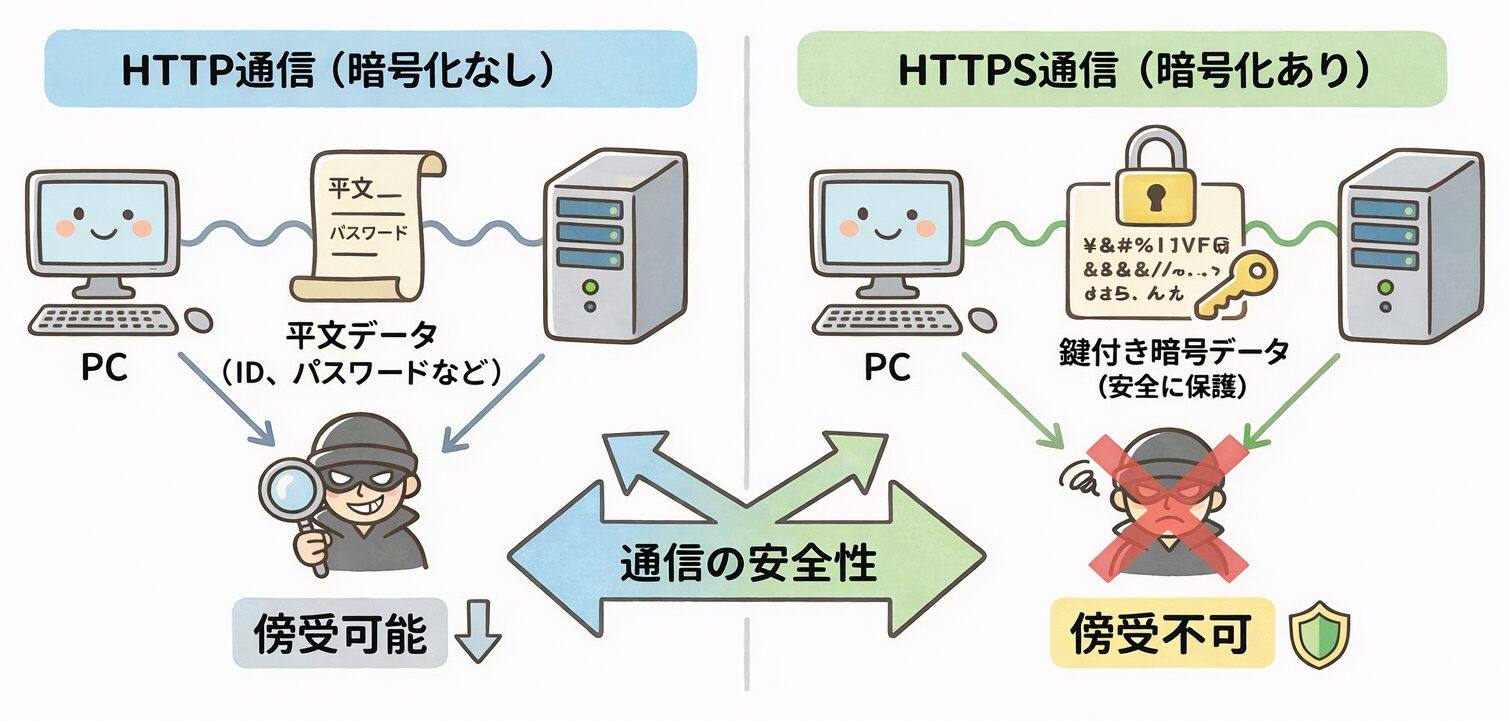

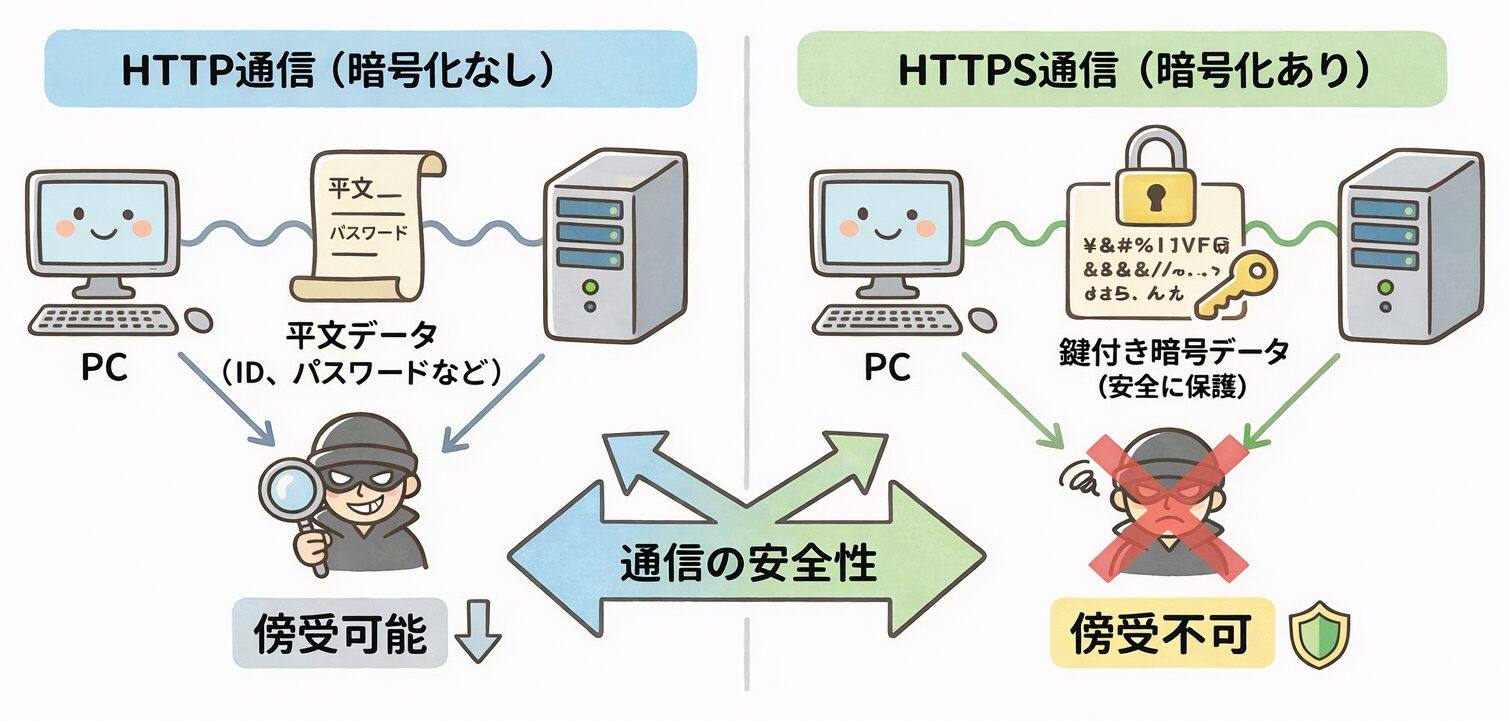

通信の暗号化における決定的な違い

HTTPとHTTPSの最大の違いは、通信内容が暗号化されるかどうかという点にあります。HTTP通信では、ブラウザとサーバーの間でやり取りされるデータがそのままの形(平文)で送受信されます。これは、通信経路上で誰かがデータを傍受した場合、その内容をそのまま読み取れてしまうことを意味します。たとえば、ログインページでユーザー名とパスワードを入力した場合、HTTP通信ではそれらの情報が暗号化されずに送信されるため、悪意のある第三者に盗み見られる危険性があります。一方、HTTPS通信では、すべてのデータが暗号化された状態で送受信されます。仮に通信を傍受されたとしても、暗号化されたデータを解読することは極めて困難です。これにより、個人情報やクレジットカード情報など、機密性の高いデータを安全に送信できるようになります。

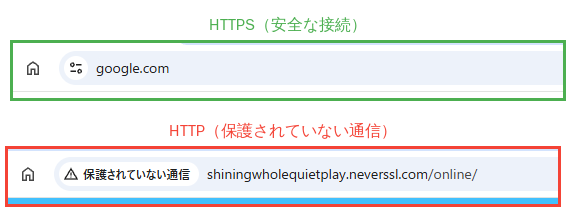

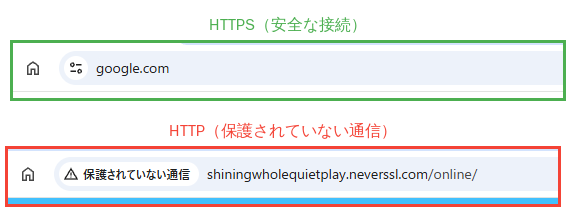

ブラウザでの表示と信頼性の違い

現代のWebブラウザは、HTTPとHTTPSのサイトを明確に区別して表示します。HTTPS化されたサイトにアクセスすると、アドレスバーに鍵マークが表示され、ユーザーに安全な接続であることを知らせます。一方、HTTP通信のサイトにアクセスした場合、Google Chromeなどの主要ブラウザでは「保護されていない通信」という警告が表示されることがあります。特に、フォームにパスワードやクレジットカード情報を入力するページがHTTPの場合、より目立つ形で警告が表示されます。このような警告はユーザーに不安を与え、サイトからの離脱につながる可能性があります。つまり、HTTPSはセキュリティ面だけでなく、ユーザーからの信頼を獲得するためにも重要な要素となっているのです。

HTTPSが安全な理由と暗号化の仕組み

HTTPSがなぜ安全なのかを理解するには、その背後にある暗号化技術の仕組みを知る必要があります。一見複雑に思える技術ですが、基本的な考え方を押さえれば、HTTPSが提供するセキュリティの本質が見えてきます。

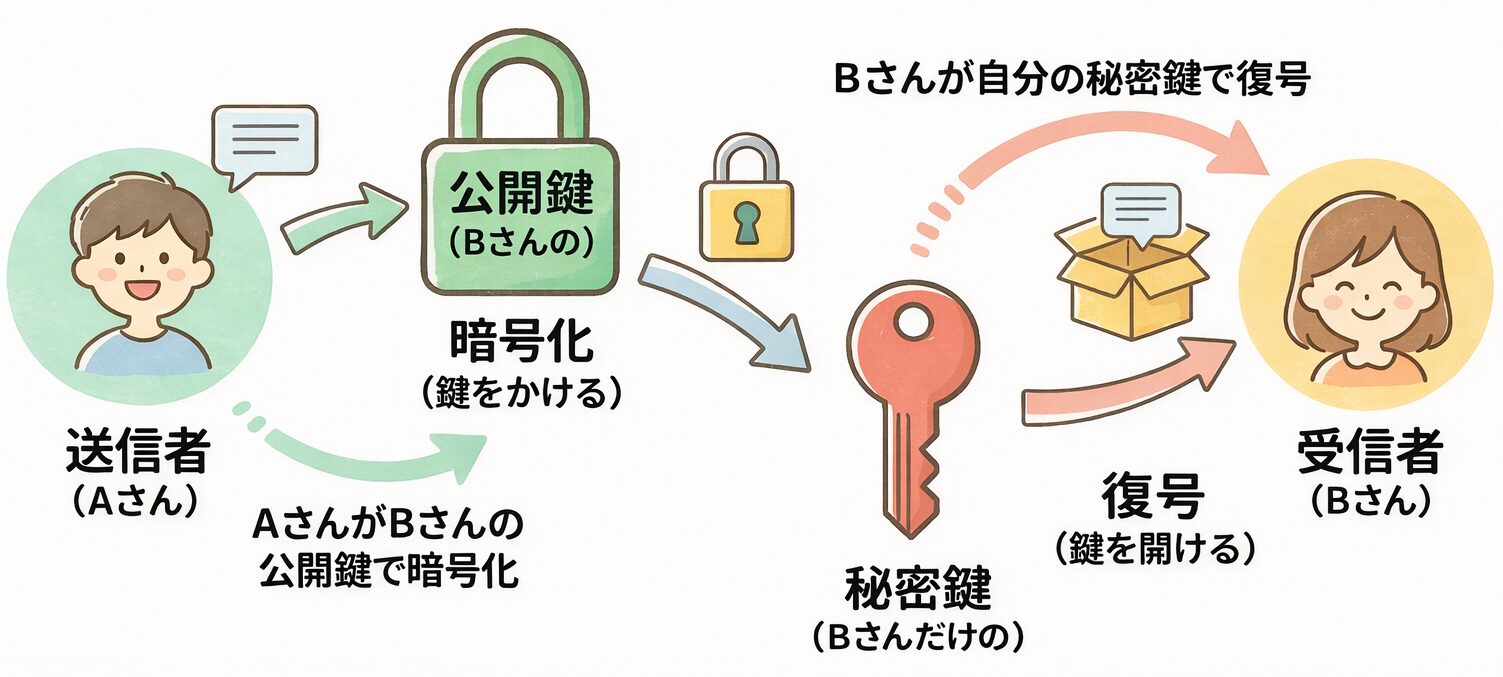

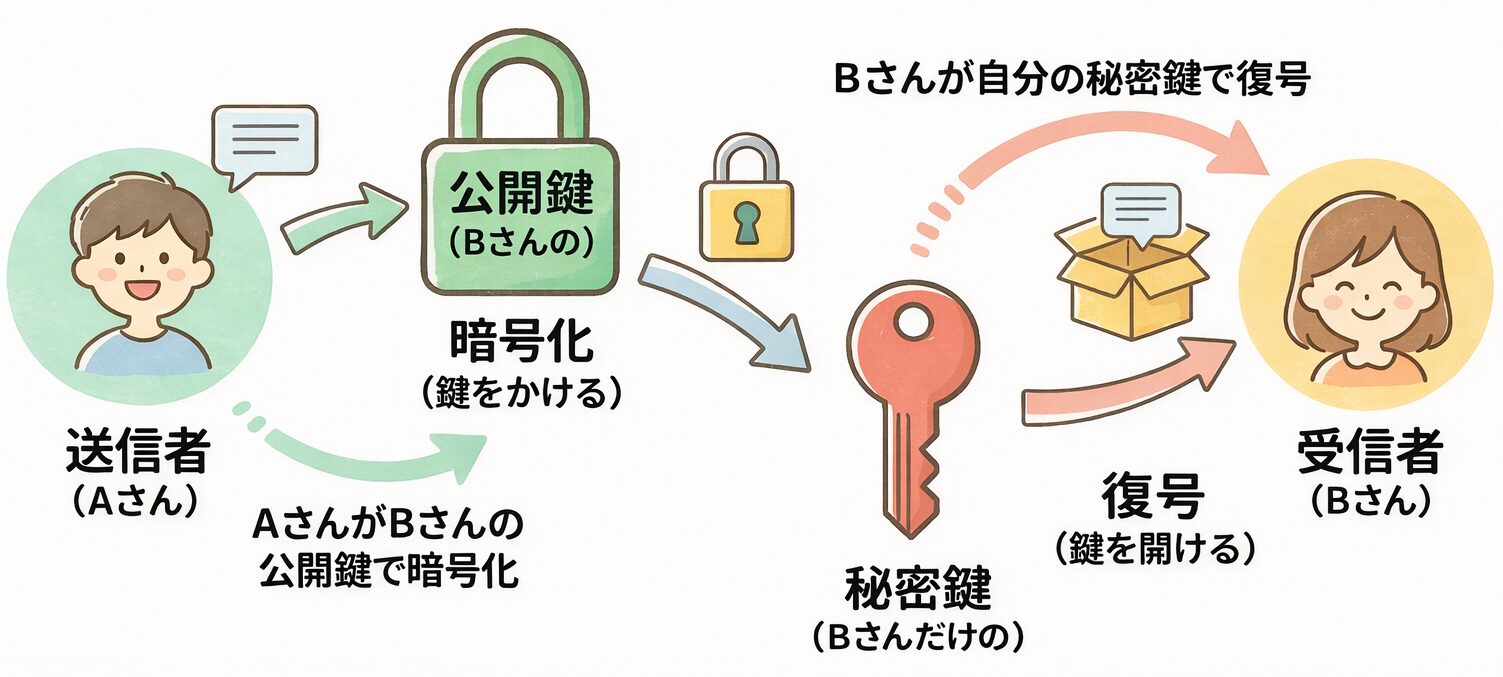

公開鍵暗号方式による安全な鍵交換

HTTPSの暗号化を支える重要な技術の一つが、公開鍵暗号方式です。この方式では、「公開鍵」と「秘密鍵」という2種類の鍵を使用します。公開鍵は誰でも入手できる鍵で、秘密鍵は所有者だけが持つ鍵です。公開鍵で暗号化されたデータは、対応する秘密鍵でのみ復号できるという特性があります。HTTPS通信を開始する際、サーバーは自身の公開鍵をブラウザに送信します。ブラウザはこの公開鍵を使って、通信に使用する共通鍵(セッション鍵)を暗号化してサーバーに送り返します。サーバーは自身の秘密鍵でこれを復号し、共通鍵を取得します。以降の通信は、この共通鍵を使った共通鍵暗号方式で行われます。この仕組みにより、通信経路上で鍵を盗まれるリスクを最小限に抑えながら、安全に暗号化通信を確立できるのです。

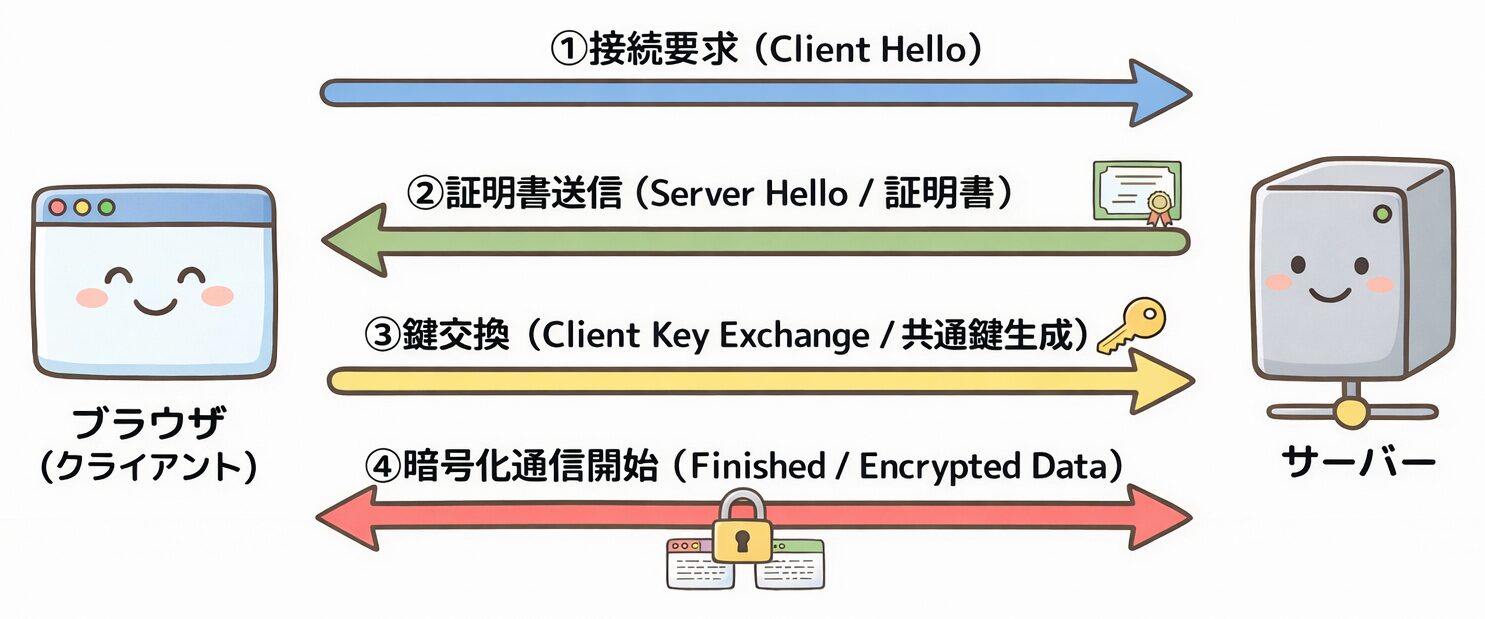

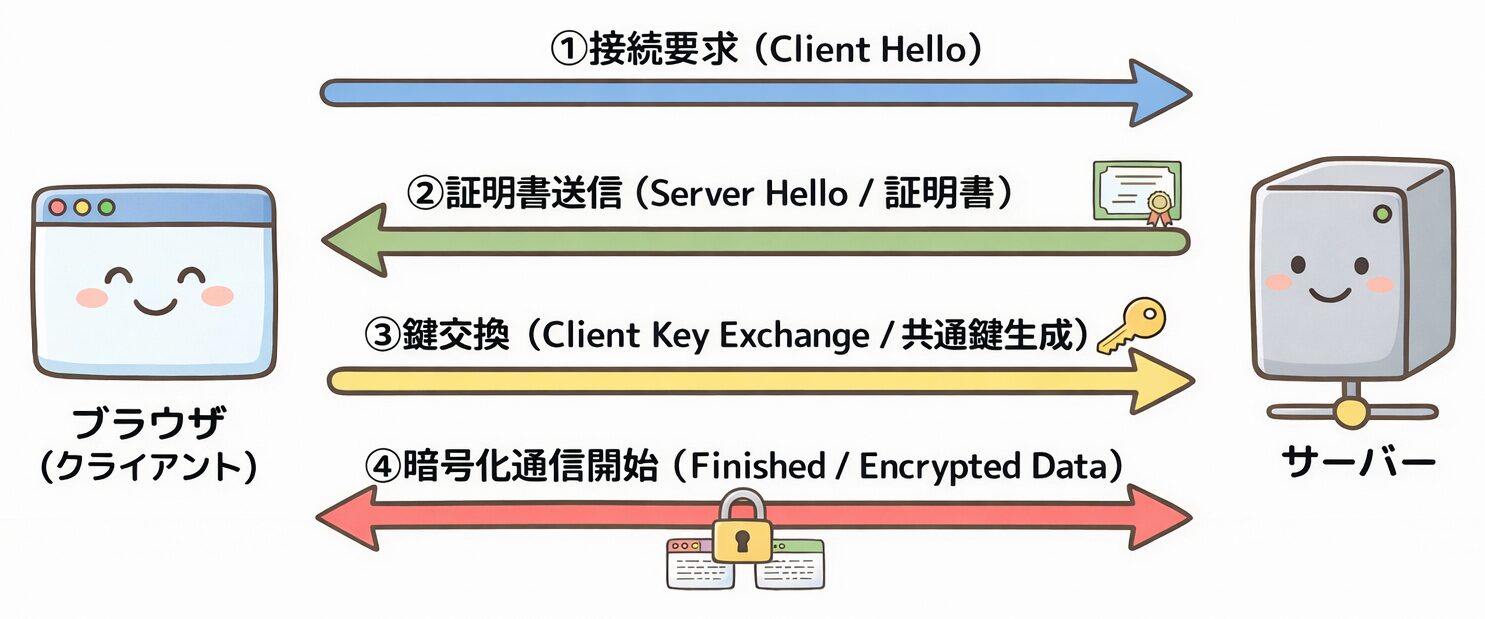

SSL/TLSハンドシェイクの流れを理解する

HTTPS通信が確立される過程は「SSL/TLSハンドシェイク」と呼ばれます。この過程では、ブラウザとサーバーが互いの身元を確認し、暗号化通信に必要な情報を交換します。まず、ブラウザがサーバーに接続要求を送信します。この時、ブラウザが対応している暗号化方式の一覧も一緒に送られます。サーバーは使用する暗号化方式を選択し、自身のSSL証明書をブラウザに送信します。ブラウザは受け取った証明書が信頼できる認証局から発行されたものかを確認します。証明書の検証が完了すると、前述の公開鍵暗号方式を使って共通鍵を安全に共有し、暗号化通信が開始されます。このハンドシェイクは通常、数ミリ秒から数百ミリ秒程度で完了するため、ユーザーが意識することはほとんどありません。

HTTPSとSSL/TLSの関係性を整理する

HTTPSについて調べていると、SSLやTLSという用語に出会うことが多いでしょう。これらの用語は混同されやすいため、それぞれの関係性を正確に理解しておくことが大切です。

SSLとTLSの歴史的な経緯

SSLは1990年代にNetscape社によって開発された暗号化プロトコルです。SSL 1.0は公開されることなく終わり、1995年にSSL 2.0がリリースされました。その後、セキュリティ上の問題が見つかり、1996年にはSSL 3.0がリリースされています。しかし、SSL 3.0にも脆弱性が発見されたため、1999年にIETF(Internet Engineering Task Force)によってTLS 1.0が策定されました。TLSはSSL 3.0を基に改良されたもので、より安全な暗号化を提供します。その後もTLS 1.1、TLS 1.2、TLS 1.3と進化を続け、現在ではTLS 1.2およびTLS 1.3が主流となっています。実際には、現在「SSL証明書」と呼ばれているものも、技術的にはTLSを使用していることがほとんどです。しかし、SSLという名称が広く浸透しているため、慣習的に「SSL証明書」「SSL化」という表現が使われ続けています。

TLSの各バージョンとセキュリティ強度

TLSには複数のバージョンがあり、それぞれセキュリティ強度が異なります。

| バージョン | 策定年 | 現在の状態 | セキュリティ評価 |

|---|---|---|---|

| SSL 2.0 | 1995年 | 廃止(使用禁止) | 脆弱性あり |

| SSL 3.0 | 1996年 | 廃止(使用禁止) | POODLE脆弱性 |

| TLS 1.0 | 1999年 | 非推奨 | 脆弱性リスクあり |

| TLS 1.1 | 2006年 | 非推奨 | 脆弱性リスクあり |

| TLS 1.2 | 2008年 | 推奨 | 十分な強度 |

| TLS 1.3 | 2018年 | 最推奨 | 最高レベル |

TLS 1.0と1.1は、現在では多くのブラウザやサーバーでサポートが終了しており、使用すべきではありません。TLS 1.2は2008年に策定され、長らく標準的なバージョンとして使用されてきました。十分なセキュリティ強度を持ち、現在でも広く使われています。TLS 1.3は2018年に策定された最新バージョンです。ハンドシェイクの高速化やセキュリティの強化が図られており、可能であればTLS 1.3を使用することが推奨されます。

2024年5月時点のSSL Labs調査によると、TLS 1.3の採用率は70.1%に達しており、TLS 1.2は99.9%のサイトでサポートされています。

【グラフ】WebサイトのTLSバージョンサポート率(2024年)(棒グラフ)- TLS 1.3: 70.1%, TLS 1.2: 99.9%, TLS 1.1: 77.4%, TLS 1.0: 68.0% /

自身のサーバーがどのバージョンのTLSをサポートしているかは、SSL Labsなどのオンラインツールで確認できます。古いバージョンのTLSしかサポートしていない場合は、サーバー設定の見直しを検討しましょう。

HTTPSで使用されるポート番号について

ネットワーク通信において、ポート番号は重要な役割を果たします。HTTPSが使用するポート番号を理解することで、サーバー設定やファイアウォール設定を正しく行えるようになります。

HTTPは標準でポート80番を使用するのに対し、HTTPSは標準でポート443番を使用します。ポート番号とは、コンピュータ上で動作する複数のサービスを区別するための番号です。たとえば、一台のサーバーでWebサービスとメールサービスを同時に動かす場合、それぞれ異なるポート番号を使用することで、通信を適切に振り分けることができます。HTTPS通信を行う際、ブラウザは自動的にポート443番に接続を試みます。そのため、URLに「https://example.com」と入力するだけで、ポート443番への接続が行われます。もしHTTPS用に別のポート番号を使用したい場合は、「https://example.com:8443」のように明示的にポート番号を指定する必要があります。ただし、一般的なWebサイトでは標準のポート443番を使用することが推奨されます。サーバーやファイアウォールの設定を行う際は、ポート443番が開放されていることを確認しておきましょう。

HTTPS化によって得られるメリット

HTTPS化には、セキュリティの向上以外にも多くのメリットがあります。ここでは、Webサイト運営者が知っておくべき主要なメリットについて詳しく解説します。

セキュリティ強化による情報漏洩防止

HTTPS化の最も基本的なメリットは、通信の暗号化によるセキュリティ強化です。ユーザーがフォームに入力した情報、ログイン認証情報、決済情報などがすべて暗号化されるため、通信経路上での盗聴や改ざんを防ぐことができます。また、HTTPSはサーバーの真正性を証明する役割も果たします。SSL証明書によって、ユーザーが接続しているサーバーが本物であることが確認できるため、フィッシング詐欺のリスクを軽減できます。さらに、HTTPSはHTTP/2やHTTP/3といった新しいプロトコルの使用を可能にします。これらの新しいプロトコルは、ページの読み込み速度を向上させる効果があります。

SEOにおけるランキング要因としての効果

Googleは2014年に、HTTPSをランキングシグナル(検索順位を決定する要因の一つ)として使用することを公式に発表しました。つまり、同じ品質のコンテンツであれば、HTTPSを導入しているサイトの方が検索順位で有利になる可能性があるということです。また、Google Search ConsoleではHTTPSサイトとHTTPサイトを別々のプロパティとして扱います。HTTPS化を行った場合は、新たにHTTPS版のプロパティを登録し、データを収集する必要があります。SEOの観点からは、HTTPS化は「やらない理由がない」施策といえます。直接的な順位上昇効果は限定的かもしれませんが、セキュリティ向上やユーザー信頼の獲得といった他のメリットと合わせて考えると、導入するメリットは十分にあります。

Googleは2014年8月に公式ブログで「HTTPS everywhere」の取り組みの一環として、HTTPSをランキングシグナルとして使用することを発表しました。当初は「非常に軽いシグナル」と説明されていましたが、Webのセキュリティ向上を促進する重要な施策として位置づけられています。

ユーザーからの信頼獲得と離脱率の改善

現代のインターネットユーザーは、セキュリティに対する意識が高まっています。ブラウザのアドレスバーに表示される鍵マークや「保護されていない通信」という警告に敏感に反応するユーザーも少なくありません。特にECサイトや会員制サイトなど、個人情報を扱うサイトにおいて、HTTPのままでは「このサイトは大丈夫なのだろうか」という不安をユーザーに与えてしまいます。その結果、購入や会員登録の手前で離脱されてしまう可能性があります。HTTPS化によって「保護された通信」であることを示すことで、ユーザーに安心感を与え、コンバージョン率の向上につなげることができます。これは直接的に売上や成果に影響する重要なポイントです。

HTTPS化に伴うデメリットと注意点

HTTPS化には多くのメリットがありますが、導入にあたって考慮すべきデメリットや注意点もあります。これらを事前に把握しておくことで、スムーズな導入が可能になります。

HTTPS化における主な注意点は以下のとおりです。

- SSL証明書の取得費用(無料〜年間数十万円)

- サイト内リンクやリソース参照の修正作業

- 混在コンテンツ問題への対応

- HTTPからHTTPSへのリダイレクト設定

- Google Search Consoleへの再登録

- 外部サービス連携の設定変更

HTTPS化における最大の懸念事項は、導入にかかるコストと手間です。SSL証明書の取得には費用がかかる場合があり、特に企業認証(OV)や拡張認証(EV)の証明書は年間数万円から数十万円のコストが発生します。ただし、後述するように無料のSSL証明書も普及しているため、費用面のハードルは以前より大幅に下がっています。また、HTTPS化に伴う作業として、サイト内のリンクやリソース参照の修正が必要になることがあります。HTTP形式で記述されている画像やスクリプトの参照を、HTTPS形式に変更しなければならない場合があります。この作業を怠ると「混在コンテンツ」の問題が発生し、ブラウザで警告が表示されることがあります。さらに、HTTPS化後はHTTPからHTTPSへのリダイレクト設定や、Google Search Consoleへの再登録など、追加の作業が必要になります。これらの作業を計画的に進めることが重要です。

SSL証明書の種類と選び方のポイント

HTTPS化を行うには、SSL証明書を取得する必要があります。SSL証明書にはいくつかの種類があり、サイトの性質や予算に応じて適切なものを選ぶことが大切です。

ドメイン認証(DV)証明書の特徴

ドメイン認証証明書は、最も基本的なタイプのSSL証明書です。ドメインの所有権のみを確認して発行されるため、審査が簡単で短時間(数分から数時間程度)で取得できます。Let’s Encryptなどが提供する無料のSSL証明書は、このDV証明書に該当します。個人ブログや小規模なWebサイトであれば、DV証明書で十分です。暗号化の強度自体は他の証明書と変わらないため、セキュリティ面での問題はありません。ただし、サイト運営者の身元確認は行われないため、企業サイトやECサイトでは次に説明するOV証明書やEV証明書を検討する価値があります。

企業認証(OV)と拡張認証(EV)証明書の違い

企業認証(OV:Organization Validation)証明書は、ドメインの所有権に加えて、組織の実在性を確認した上で発行されます。審査には数日から数週間かかることがあり、登記簿謄本などの書類提出が求められる場合もあります。拡張認証(EV:Extended Validation)証明書は、最も厳格な審査を経て発行される証明書です。組織の法的存在、運営状況、申請者の権限などが詳細に確認されます。以前は、EV証明書を導入したサイトではアドレスバーが緑色に表示されたり、組織名が表示されたりする特別な表示がありましたが、現在の主要ブラウザではこのような視覚的な区別は廃止されています。

| 証明書タイプ | 審査内容 | 発行期間 | 費用目安(年間) | 推奨用途 |

|---|---|---|---|---|

| DV証明書 | ドメイン所有権のみ | 数分〜数時間 | 無料〜1万円 | 個人ブログ、小規模サイト |

| OV証明書 | ドメイン+組織実在性 | 数日〜数週間 | 3万〜10万円 | 企業サイト、中規模EC |

| EV証明書 | 厳格な組織審査 | 1〜2週間 | 10万〜30万円 | 金融機関、大規模EC |

SSL証明書の市場では、DV証明書が圧倒的なシェアを占めています。2024年の統計によると、DV証明書が94.4%、OV証明書が5.5%、EV証明書はわずか0.1%となっています。

【グラフ】SSL証明書タイプ別シェア(2024年)(円グラフ)- DV証明書: 94.4%, OV証明書: 5.5%, EV証明書: 0.1% /

OV証明書やEV証明書は、金融機関やECサイトなど、ユーザーの信頼が特に重要なサイトで採用されることが多いです。ただし、技術的な暗号化強度はDV証明書と変わらないため、必ずしも高額な証明書を選ぶ必要はありません。

HTTPS化にかかる費用の目安を把握する

HTTPS化を検討する際、気になるのが費用面です。SSL証明書の種類やサーバー環境によって費用は大きく異なります。

SSL証明書の費用は、無料のものから年間数十万円のものまで幅広く存在します。Let’s Encryptに代表される無料のDV証明書を利用すれば、証明書そのものの費用はかかりません。多くのレンタルサーバーでは、Let’s Encryptの無料SSL証明書が標準で提供されており、管理画面から簡単に設定できます。有料のDV証明書は年間数千円から1万円程度、OV証明書は年間数万円、EV証明書は年間10万円以上かかることがあります。これらの費用は認証局やプランによって異なります。SSL証明書以外にも、サーバーの設定変更や、サイト内のリンク修正といった作業が発生します。これらを外部に委託する場合は、別途作業費用がかかることを想定しておきましょう。自社で対応できるスキルがあれば、作業費用を抑えることができます。全体として、小規模なサイトであれば無料または数千円程度でHTTPS化が可能です。費用面がネックでHTTPS化を躊躇している場合は、まず無料のSSL証明書から試してみることを強くおすすめします。

HTTPSにするための具体的な設定方法と手順

HTTPS化の方法は、利用しているサーバー環境によって異なります。ここでは、一般的なレンタルサーバーでの設定方法と、無料SSL証明書の導入手順について解説します。

レンタルサーバーでのSSL設定手順

多くの国内レンタルサーバーでは、管理画面から簡単にSSL証明書を設定できます。具体的な手順はサーバーによって異なりますが、一般的な流れは次のようになります。まず、レンタルサーバーの管理画面にログインし、SSL設定またはセキュリティ設定のメニューを探します。対象のドメインを選択し、SSL証明書の発行を申請します。無料SSLを利用する場合は、数分から数十分程度で証明書が発行され、自動的にサーバーに設定されます。有料の証明書を使用する場合は、CSR(Certificate Signing Request)を生成し、認証局に提出する必要があります。認証局から証明書が発行されたら、サーバーにインストールします。これらの作業は、レンタルサーバーのサポートドキュメントを参照しながら進めるとスムーズです。

Let’s Encryptを使った無料SSL導入の方法

Let’s Encryptは、非営利団体ISRGが運営する認証局で、無料のDV証明書を提供しています。多くのレンタルサーバーではLet’s Encryptが標準で利用可能ですが、VPSや専用サーバーを使用している場合は、自分で設定する必要があることもあります。VPSなどでLet’s Encryptを導入する場合、Certbotというツールを使用するのが一般的です。サーバーにCertbotをインストールし、対象のドメインに対して証明書を発行します。Certbotは証明書の自動更新機能も備えているため、一度設定すれば証明書の期限切れを心配する必要がありません。Let’s Encryptの証明書は90日間有効で、自動更新を設定しておけば継続的にHTTPS通信を維持できます。無料でありながら、暗号化の強度は有料の証明書と同等です。

# Ubuntu/DebianでのCertbotインストールと証明書取得

sudo apt update

sudo apt install certbot python3-certbot-apache

# Apache用のSSL証明書を自動設定

sudo certbot --apache -d example.com -d www.example.com

# 証明書の自動更新をテスト

sudo certbot renew --dry-runHTTPからHTTPSへリダイレクトを設定する方法

HTTPS化が完了したら、HTTPでアクセスしてきたユーザーをHTTPSに自動転送するリダイレクト設定を行うことが重要です。これにより、すべてのユーザーが安全な接続を利用できるようになります。

htaccessファイルを使ったリダイレクト設定

Apache系のWebサーバーを使用している場合、.htaccessファイルを使ってリダイレクトを設定できます。サイトのルートディレクトリにある.htaccessファイルに、HTTPからHTTPSへの301リダイレクト(恒久的な転送)を設定するコードを追記します。この設定により、HTTPでアクセスしたユーザーは自動的にHTTPS版のURLに転送されます。また、検索エンジンに対してもHTTPS版が正規のURLであることを伝えることができます。

# .htaccess HTTPからHTTPSへのリダイレクト設定

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [R=301,L]Nginxを使用している場合は、サーバー設定ファイル内でリダイレクトを設定します。設定方法はサーバーのドキュメントを参照してください。リダイレクト設定後は、実際にHTTPでアクセスして、正しくHTTPSに転送されることを確認しましょう。また、リダイレクトチェーンが発生していないか(複数回のリダイレクトが連続していないか)も確認することをおすすめします。

WordPressサイトでのHTTPS移行のポイント

WordPressを使用している場合、HTTPS移行には追加の考慮事項があります。まず、WordPress管理画面の「設定」から「一般」を開き、WordPressアドレスとサイトアドレスの両方をHTTPS形式に変更します。次に、データベース内に残っているHTTP形式のURLをHTTPSに置換する必要があります。これには、Better Search Replaceなどのプラグインを使用するか、データベースを直接編集します。画像やリンクのURLがHTTPのまま残っていると、混在コンテンツの警告が発生するため、漏れなく置換することが重要です。また、使用しているテーマやプラグインがHTTPSに対応しているかも確認しておきましょう。古いプラグインの中には、HTTP形式のURLをハードコーディングしているものがあり、手動での修正が必要になることがあります。

HTTPS化後に必ず確認すべきこと

HTTPS化が完了したら、いくつかの確認作業を行う必要があります。これらの確認を怠ると、せっかくのHTTPS化が正しく機能しなかったり、SEO上のマイナスが生じたりする可能性があります。

Google Search Consoleでの設定と確認事項

HTTPS化後は、Google Search ConsoleにHTTPS版のプロパティを新規登録する必要があります。HTTPとHTTPSは別のサイトとして扱われるため、データを継続的に収集するにはこの作業が欠かせません。プロパティを登録したら、サイトマップもHTTPS版のURLで再送信します。また、HTTPからHTTPSへのリダイレクトが正しく機能しているか、インデックス状況に問題がないかをSearch Console上で確認しましょう。

Google Search Consoleでは、HTTPS化に関連するさまざまな情報を確認できます。主な確認事項は以下のとおりです。

- AI Overviewsで露出した順位やアクセス数の閲覧

- AMPや構造化マークアップの実装状況(実装済みの場合メニューに出現)

- Discoverでのパフォーマンス(表示されている場合メニューに出現)

- Google Merchant Center連携時の販売者の最適化(登録済みの場合メニューに出現)

- 手動ペナルティの有無

- セキュリティの問題の検出状況

HTTPS化後は定期的にSearch Consoleをチェックし、問題がないか監視することをおすすめします。

混在コンテンツの問題を解消する方法

混在コンテンツとは、HTTPSのページ内にHTTPで読み込まれるリソース(画像、スクリプト、スタイルシートなど)が存在する状態のことです。この状態では、ブラウザに警告が表示されたり、一部のコンテンツがブロックされたりする可能性があります。混在コンテンツを発見するには、ブラウザの開発者ツールを使用するのが効果的です。ページを開いた状態でF12キーを押し、コンソールタブを確認すると、混在コンテンツに関する警告が表示されます。また、Why No Padlockなどのオンラインツールを使って、混在コンテンツの有無をチェックすることもできます。発見した混在コンテンツは、HTTP形式のURLをHTTPS形式に修正するか、プロトコル相対URL(//example.com/image.jpg のような形式)に変更することで解消できます。サイト全体を一括でチェックしたい場合は、Screaming Frogなどのクローラーツールを使用すると効率的です。

HTTPにアクセスしてしまった場合に考えられるリスク

HTTPSが普及した現代において、HTTPサイトにアクセスすることにはどのようなリスクがあるのでしょうか。ユーザーとして知っておくべきリスクについて解説します。

HTTPサイトにアクセスした際の最大のリスクは、通信内容の盗聴です。特に公共のWi-Fiなど、セキュリティが十分でないネットワークを使用している場合、悪意のある第三者が通信を傍受している可能性があります。カフェや空港、ホテルなどの公共施設で提供される無料Wi-Fiは便利ですが、同じネットワークに接続している他のユーザーから通信内容を覗き見される危険性があります。HTTPサイトでフォームに入力した情報は、暗号化されずに送信されるため、盗み見られるリスクがあります。また、中間者攻撃(Man-in-the-Middle Attack)のリスクもあります。これは、通信経路上に攻撃者が介入し、通信内容を改ざんしたり、偽のコンテンツを挿入したりする攻撃です。HTTPSではサーバーの証明書を検証するため、このような攻撃を検知できますが、HTTP通信ではそのような保護がありません。さらに、近年のブラウザはHTTPサイトに対して警告を表示するようになっています。「保護されていない通信」という表示を見たユーザーは、そのサイトの信頼性に疑問を持つ可能性があります。これはサイト運営者にとっても、潜在的な顧客やユーザーを失う原因となりかねません。

HTTPS導入時によくあるトラブルと解決策

HTTPS化を進める際には、いくつかのトラブルに遭遇することがあります。ここでは、よくあるトラブルとその解決策について解説します。

HTTPS化後に発生しやすいトラブルとその対処法は以下のとおりです。

- 混在コンテンツの問題:開発者ツールでエラー箇所を特定し、URLをHTTPS形式に修正

- 証明書エラー:証明書の有効期限、ドメイン名の一致、中間証明書の設定を確認

- リダイレクトループ:.htaccessファイルやサーバー設定の競合するルールを削除

- 検索順位の一時的低下:301リダイレクトを正しく設定し、Search Consoleでインデックス状況を監視

HTTPS化後に最もよく発生するのが、混在コンテンツの問題です。これは前述の通り、HTTPSページ内にHTTPリソースが残っている状態です。ブラウザの開発者ツールでエラー箇所を特定し、該当するURLをHTTPS形式に修正することで解決できます。証明書エラーが発生することもあります。「この接続ではプライバシーが保護されません」といったエラーが表示される場合、証明書の期限切れ、ドメイン名の不一致、中間証明書の設定漏れなどが原因として考えられます。証明書の有効期限を確認し、必要に応じて更新または再設定を行いましょう。リダイレクトループが発生することもあります。これは、HTTPからHTTPSへのリダイレクト設定と、HTTPSからHTTPへのリダイレクト設定が両方存在する場合などに起こります。.htaccessファイルやサーバー設定を確認し、意図しないリダイレクトルールがないか確認してください。HTTPS化後に検索順位が一時的に下がることがあります。これはGoogleがHTTPS版のページを新しいURLとして認識し、再評価するためです。正しくリダイレクトが設定されていれば、通常は数週間で回復します。焦らず、Search Consoleでインデックス状況を監視しましょう。

HTTPS移行後の順位変動を監視するには、Search Consoleと併せて実際の検索順位を継続的にチェックすることが有効です。以下のツールでは、指定キーワードで上位200位までの順位調査と過去データの推移確認ができ、移行後の回復状況を客観的に把握できます。

HTTPSに関連する重要な用語を解説する

HTTPSについて理解を深めるために、関連する重要な用語についても知っておきましょう。これらの用語を正確に理解することで、HTTPSの全体像がより明確になり、技術的な会話にもスムーズについていけるようになります。

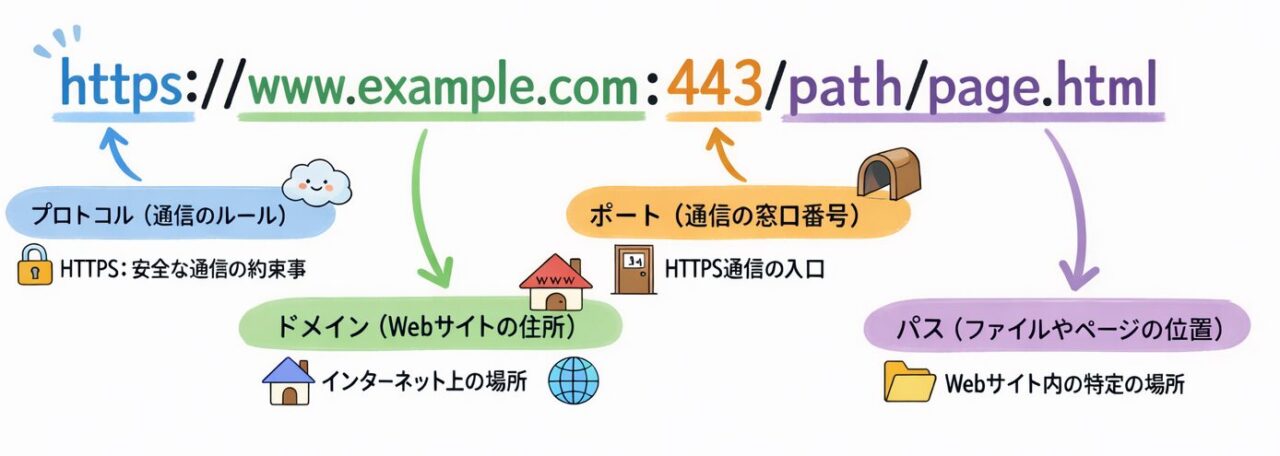

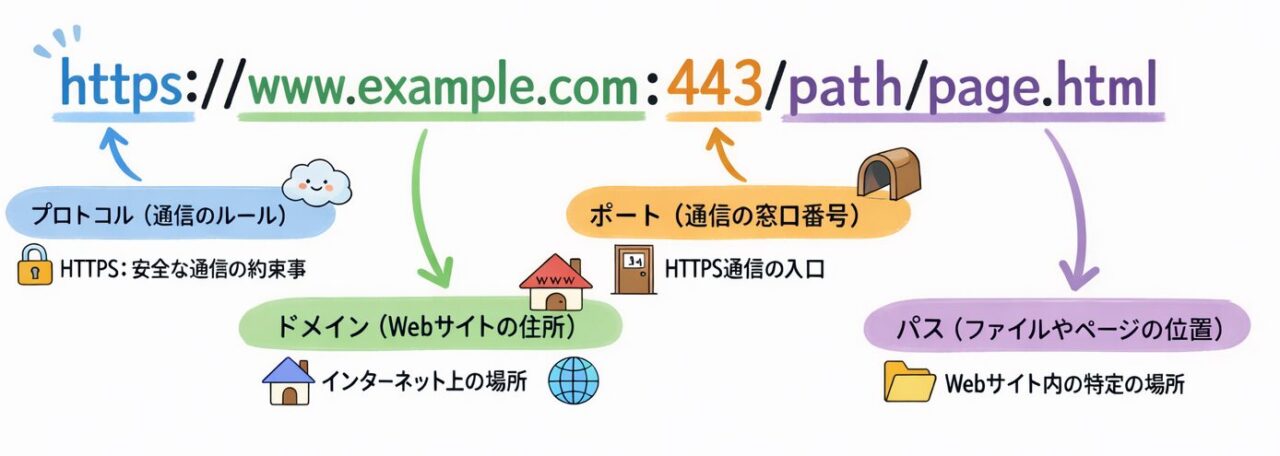

URLの構造とHTTPSの関係

URLはUniform Resource Locatorの略で、インターネット上のリソースの場所を示すアドレスです。URLは複数の要素で構成されており、「https://www.example.com:443/path/page.html」という例で説明すると、「https」がプロトコル(通信規約)、「www.example.com」がドメイン名、「443」がポート番号、「/path/page.html」がパス(リソースの場所)となります。HTTPSのURLは必ず「https://」で始まります。この部分を見ることで、そのサイトとの通信が暗号化されるかどうかを判断できます。ブラウザのアドレスバーでは「https://」の部分が省略されて表示されることもありますが、鍵マークの有無で確認することもできます。

【画像】URLの構造を分解して示す図。プロトコル、ドメイン、ポート番号、パスの各要素を色分けして表示 / ファイル名案: url-structure-diagram

プロトコルとはどういう意味か

プロトコルとは、コンピュータ同士が通信する際のルール(通信規約)のことです。人間同士が会話するときに言語や文法というルールに従うように、コンピュータ同士が情報をやり取りするときにもルールが必要です。このルールがなければ、異なるメーカーのコンピュータやソフトウェア同士が正しく通信することができません。インターネットにはさまざまなプロトコルが存在します。Webページの閲覧にはHTTPやHTTPS、メールの送信にはSMTP、ファイル転送にはFTPといった具合に、用途に応じて異なるプロトコルが使い分けられています。HTTPSは、HTTPというプロトコルにTLS(またはSSL)という暗号化プロトコルを組み合わせたものです。つまり、「安全なHTTP通信のためのプロトコル」と理解することができます。

VPNとHTTPSの違いを正しく理解する

VPN(Virtual Private Network)とHTTPSは、どちらもセキュリティを向上させる技術ですが、その目的と仕組みは異なります。HTTPSは、ブラウザと特定のWebサーバーの間の通信を暗号化します。つまり、あなたがHTTPSサイトにアクセスしたとき、そのサイトとの通信のみが保護されます。一方、VPNは、あなたのデバイスとVPNサーバーの間のすべての通信を暗号化します。VPNを使用すると、Webブラウジングだけでなく、すべてのインターネット通信がVPNトンネルを経由して保護されます。また、VPNはIPアドレスを隠す効果もあり、プライバシー保護の目的で使用されることもあります。両者は競合するものではなく、併用することでより高いセキュリティを確保できます。たとえば、公共のWi-Fiを使用する際にVPNで全体的な通信を保護しつつ、HTTPSサイトにアクセスすることで二重の保護を得ることができます。

HTTPS化がSEOに与える影響を詳しく解説する

最後に、HTTPS化がSEOにどのような影響を与えるかについて、より詳しく解説します。検索エンジン最適化を意識するWebサイト運営者にとって、これは重要なトピックです。

Googleの公式見解とランキング要因としての位置づけ

Googleは2014年8月に、HTTPSをランキングシグナルとして使用することを公式ブログで発表しました。これは、HTTPSサイトが検索結果で有利になる可能性があることを意味します。ただし、Googleはこのシグナルの重みについて「非常に軽いシグナル」と説明しており、コンテンツの品質など他の要因と比較すると影響は限定的です。しかし、同程度の品質のコンテンツが競合している場合、HTTPSであることが決め手になる可能性はあります。また、Googleは2018年からChromeブラウザでHTTPサイトに「保護されていない通信」という警告を表示するようになりました。これによりHTTPサイトのユーザー体験が低下し、間接的にSEOに悪影響を与える可能性もあります。

HTTPS移行時のSEOへの影響を最小限に抑えるポイント

HTTPS移行時には、一時的に検索順位が変動することがあります。これを最小限に抑えるためのポイントは以下のとおりです。

- HTTPからHTTPSへの301リダイレクトを正しく設定する

- Google Search ConsoleにHTTPS版のプロパティを追加する

- サイトマップをHTTPS版のURLで再送信する

- サイト内リンクをHTTPS形式に更新する

- canonicalタグをHTTPS形式に変更する

- 主要な外部リンク元にURL変更を依頼する(可能であれば)

まず、HTTPからHTTPSへの301リダイレクトを正しく設定することが重要です。301リダイレクトは「恒久的な転送」を意味し、検索エンジンに対してページが完全に移動したことを伝えます。これにより、HTTP版が獲得していた評価がHTTPS版に引き継がれやすくなります。次に、Google Search ConsoleにHTTPS版のプロパティを追加し、サイトマップを送信します。これにより、Googleが新しいURLを迅速にクロールし、インデックスに反映できるようになります。また、サイト内のリンクやcanonicalタグをHTTPS形式に更新することも重要です。HTTP形式のリンクが残っていると、クローラーが混乱する原因となる可能性があります。外部サイトからの被リンクについては、可能であれば主要なリンク元にURL変更を依頼することも検討しましょう。ただし、正しくリダイレクトが設定されていれば、被リンクの価値はHTTPS版に引き継がれるため、必須ではありません。

<!-- canonicalタグをHTTPS形式で記述 -->

<link rel="canonical" href="https://example.com/page/" />

<!-- サイトマップもHTTPS形式で記述 -->

<url>

<loc>https://example.com/page/</loc>

<lastmod>2024-01-15</lastmod>

</url>HTTPSに関する理解を深めて安全なWeb運営を実現しよう

ここまで、HTTPSの基本的な意味から技術的な仕組み、導入方法、そしてSEOへの影響まで、幅広く解説してきました。HTTPSは単なる技術的な要素ではなく、現代のWeb運営において欠かせない基盤となっています。インターネット上での個人情報の取り扱いがますます重要視される中、HTTPSによる通信の暗号化は、サイト運営者の責任として当然のものとなりつつあります。セキュリティの確保、ユーザーからの信頼獲得、そしてSEO面でのメリットを考えると、まだHTTPS化を行っていないサイトは、できるだけ早く導入を検討することをおすすめします。無料のSSL証明書が普及した現在、費用面でのハードルは大幅に下がっています。導入の際は、この記事で解説した手順やポイントを参考に、計画的に進めてください。混在コンテンツの解消やリダイレクト設定など、細かな作業も忘れずに行いましょう。HTTPS化は一度行えば終わりではなく、証明書の更新やセキュリティ設定の見直しなど、継続的なメンテナンスも必要です。定期的にGoogle Search Consoleでサイトの状態を確認し、問題があれば早めに対処することで、安全で信頼性の高いWebサイトを維持できます。私たちSEO Note! Teamは、Webサイト運営者の皆さんが安全で効果的なサイト運営を実現できるよう、これからも有益な情報を発信していきます。HTTPSに関する疑問や、導入でお困りのことがあれば、ぜひこの記事を参考にしていただければ幸いです。